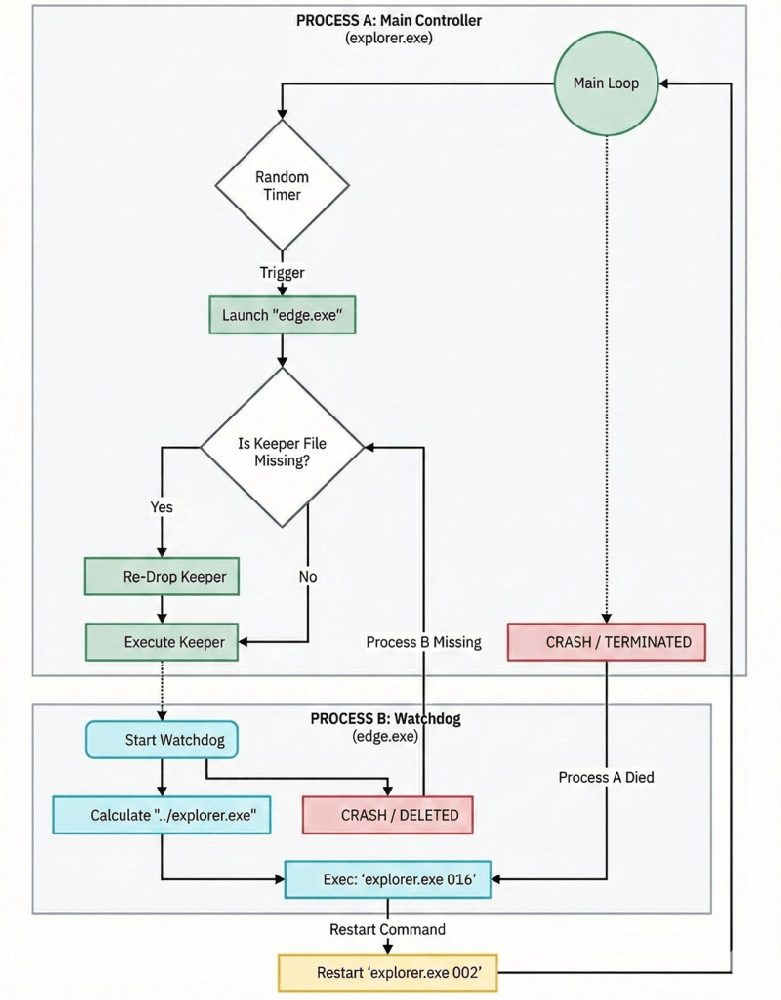

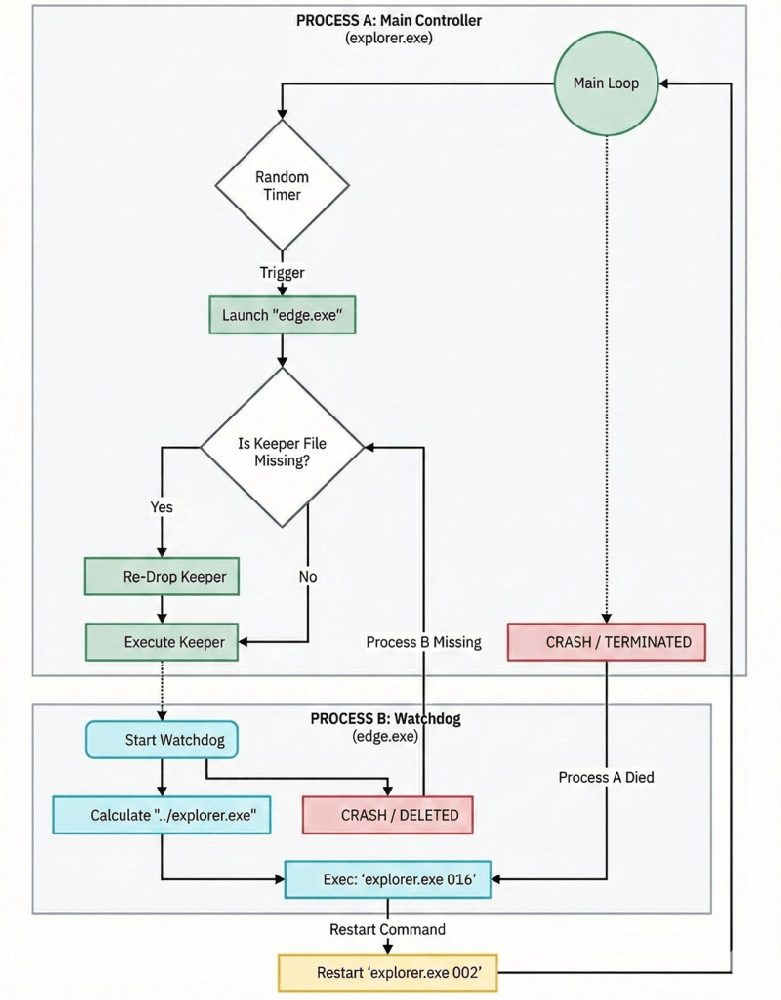

研究人员发现,一起利用盗版“付费”软件传播的加密货币挖矿木马,通过BYOVD漏洞加载已签名的合法驱动WinRing0x64.sys获取Ring 0权限,随后在CPU上禁用RandomX预取器,使挖矿收益提升15%‑50%。该恶意程序核心为Explorer.exe,采用持久化状态机,可根据命令行参数切换为安装、守护、载荷管理或清理角色。恶意载荷隐藏于资源段,伪装成系统文件,并通过环形守护确保不断重启、甚至杀死资源管理器进程干扰用户。该木马内置时间炸弹,于2025年12月23日后执行自毁清理,并在U盘插入时通过隐藏快捷方式实现蠕虫式传播,已在12月起显著增长,显示出新一轮投放迹象。

企业应及时更新驱动签名校验机制,对加载的内核驱动实行白名单管理,禁用未授权的旧驱动;加强对异常系统进程和资源管理器被终止的监控;部署基于行为的检测,限制非授权的持久化程序;以及对可移动介质实施写保护或严格的授权流程。