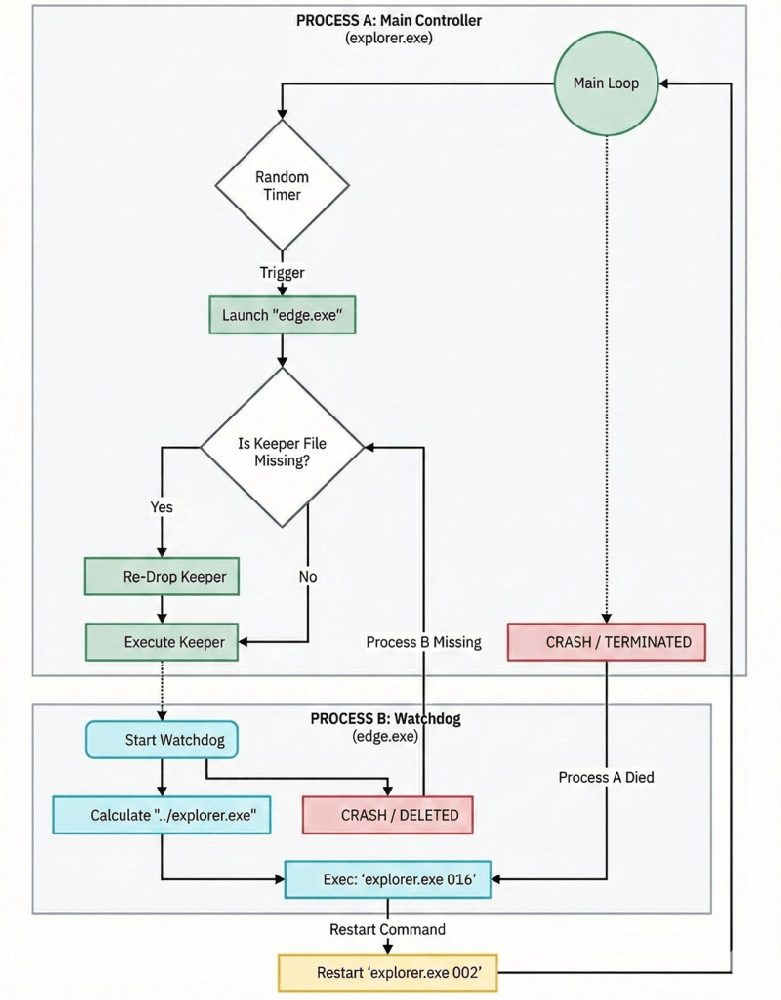

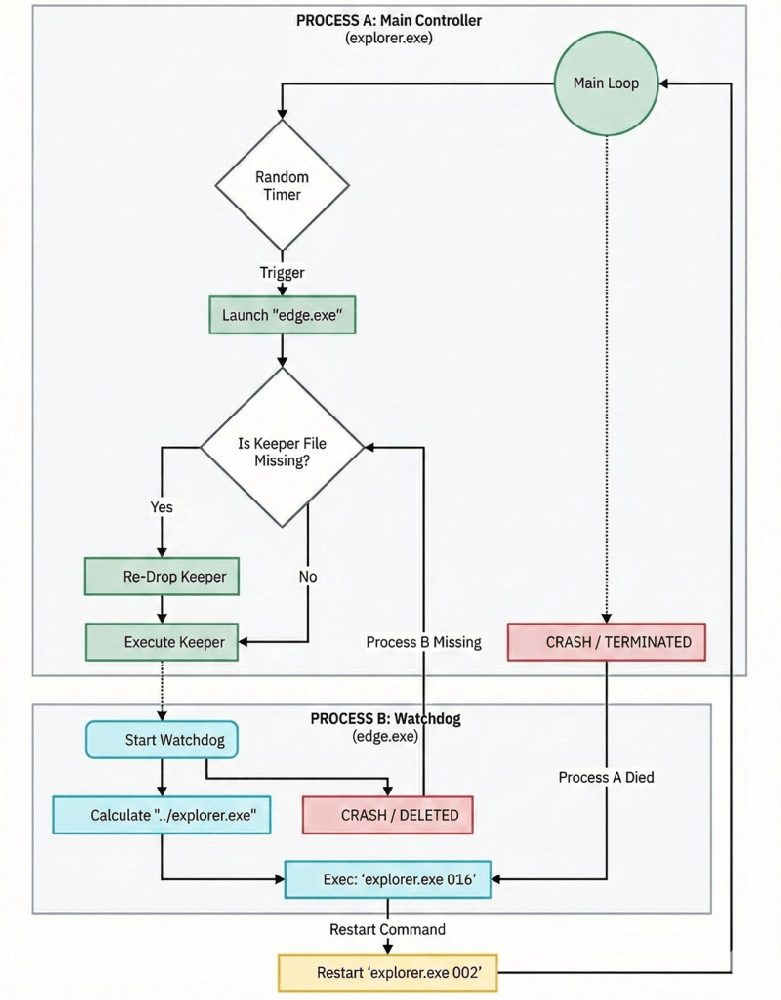

研究人员发现,一种具备蠕虫传播能力的加密货币挖矿恶意软件正通过盗版软件传播,利用BYOVD漏洞加载合法但存在缺陷的驱动WinRing0x64.sys,获得Ring 0权限后修改CPU特定寄存器禁用RandomX预取器,使挖矿收益提升15%‑50%。该恶意程序核心控制模块Explorer.exe采用持久化状态机,可通过命令行参数切换为安装程序、守护进程、载荷管理器或清理程序,实现多角色动态切换。病毒将挖矿载荷(XMRig)嵌入程序资源段,解压后以隐藏系统文件形式写入磁盘并伪装成合法软件,同时内置环形守护机制确保被终止后互相重启,甚至主动杀死Windows资源管理器进程干扰用户。系统内置时间触发自杀开关,截止日期为2025年12月23日,到期后执行可控清理逻辑,表明攻击采用“发射后不管”生命周期,可能与租用的C2基础设施到期或加密货币市场变动有关。此外,该恶意软件具备U盘蠕虫模块,通过监听系统通知而非轮询扫描,将Explorer.exe复制至U盘内隐藏文件夹并伪装为磁盘图标快捷方式,实现跨设备无感染扩散。该攻击融合了社会工程、伪装合法软件、内核漏洞利用及蠕虫传播等多种技术,凸显了对已签名驱动过度信任的系统安全弱点,提醒业界需加强驱动签名校验与最小权限原则。

专家建议:加强系统对未知内核驱动的严格签名校验与加载限制,启用最小权限原则,禁用不必要的已签名驱动;部署Endpoint Detection and Response(EDR)监控异常驱动加载和CPU配置异常;通过应用白名单限制未授权可执行文件运行;对系统文件和资源管理器进程异常终止行为进行实时拦截;定期审计并清理临时文件及隐藏的系统文件,防止持久化后门;加密货币钱包与挖矿软件使用隔离环境,降低感染风险。